在集成电路供应链全球化的背景下,半导体产业的设计、制造和封测等环节往往分布于不同国家和地区,增加了隐私和知识产权泄露的风险。尤其是在新兴AI体系架构和应用的推动下,新一代智能加速设备和模型数据成为焦点。近年来研究火热的存内计算架构,作为一种有望突破传统冯诺依曼架构存储墙瓶颈的新型高效架构,已实现多种硬件混淆防御设计,显著降低了从数据层面和设计层面引发的隐私泄露风险。然而,现有已知的全部14种存算硬件混淆防御架构缺乏完备的安全理论支撑,并且都依赖于显式的硬件辅助电路,这导致了算法层面鲁棒性低。如何针对现有存算硬件混淆防御架构的安全性开展系统性分析,从而降低隐私泄露风险、提升稳健性,成为AI计算加速芯片与系统的迫切需求。

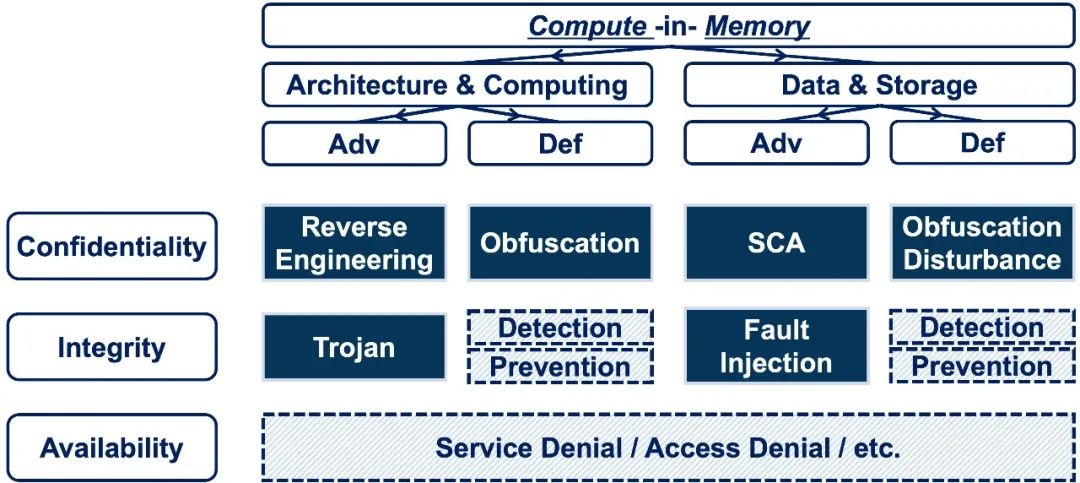

图1 存内计算架构隐私性分析 [1]

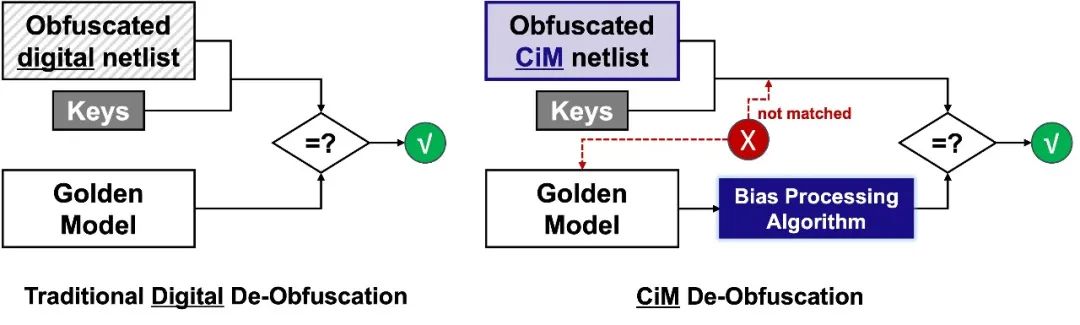

近日,清华大学电子工程系杨华中教授团队的李学清副教授和邓舒文助理教授的研究在存内计算混淆防御架构方向取得了进展。团队系统地研究了现有14种存内计算混淆防御架构,并从机密性、完整性和可用性三个角度系统性分析了混淆防御架构的机制,提出了一种统一的分析模型,并通过参数向量的形式将不同的混淆防御架构归纳总结,进而推广到更全面的设计空间。该工作针对14种存内计算混淆防御架构,系统总结了176个不同的设计参数点,并针对每个参数点进行算法层面的鲁棒性分析。为了使鲁棒性分析能够适用于存内计算独特的存储特性和混合信号域计算特性,论文首次创新地提出了功能近似重构方法和基于布尔满意度的容偏算法,并深入分析了所提出方法的适用性和可扩展性。评估数据一方面证实了现有的14种存内计算混淆防御架构在算法鲁棒性层面的共性漏洞,另一方面对未来存内计算安全性设计提供了新思路。

图2 提出的CiMSAT研究框架

图3 针对存内计算隐私架构提出的功能重构和容偏处理算法

相关成果以“CiMSAT:利用SAT分析评估存内计算架构混淆防御安全”(CiMSAT: Exploiting SAT Analysis to Attack Compute-in-Memory Architecture Defenses)为题,被第31届计算机与通信安全会议 (ACM Computer and Communications Security 2024, CCS2024)接收。会议于2024年10月14日至18日在美国盐湖城召开。CCS与USENIX Security、IEEE S&P、NDSS并称为信息安全领域水平最高、影响力最强的“四大顶会”,也是中国计算机学会推荐的CCF-A类会议。本次会议的录用率仅为16.9% (331/1964),收录研究成果通常代表着当前信息安全研究进展的最高水平,也是目前统计中,电子系首次以第一单位发表信息安全领域“四大顶会”。清华大学电子工程系2022级博士生王健丰为论文第一作者,李学清副教授和邓舒文助理教授为论文通讯作者,研究得到国家自然科学基金的支持。

[1] Jianfeng Wang, Huazhong Yang, Shuwen Deng, and Xueqing Li. 2024. CiMSAT: Exploiting SAT Analysis to Attack Compute-in-Memory Architecture Defenses. In Proceedings of the 2024 ACM SIGSAC Conference on Computer and Communications Security (CCS ’24), October 14–18, 2024, Salt Lake City, UT, USA. ACM, New York, NY, USA, 15 pages.

供稿|电路与系统研究所

编辑|陶旋姿

审核|汪 玉 沈 渊 李冬梅